Linux Netfilter 详解:从架构到应用场景全解析

Netfilter 是什么?

Linux Netfilter 是 Linux 内核中一套功能强大的网络数据包处理框架,它允许内核模块对网络层(IPv4/IPv6)、传输层(TCP/UDP/ICMP 等)的数据包进行灵活的过滤、修改、转发、跟踪等操作,是构建防火墙(如 iptables、nftables)、网络地址转换(NAT)、端口转发等网络功能的核心基础。

Netfilter 架构概述

Netfilter 的架构主要由以下几个组件组成:

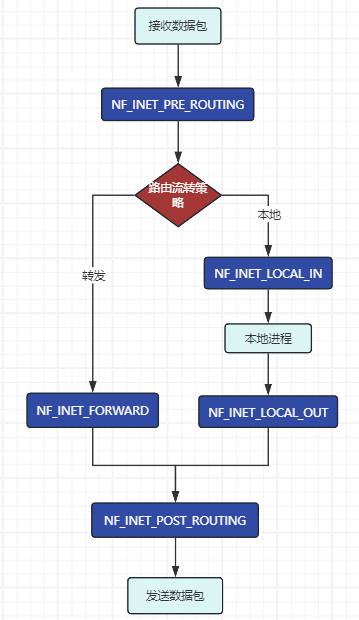

1、Hooks: Netfilter 提供了一系列挂钩(hooks),允许在数据包处理的不同阶段插入自定义处理逻辑。常见的挂钩点包括:

- NF_INET_PRE_ROUTING:数据包刚到达网络接口时;

- NF_INET_LOCAL_IN:数据包到达本地进程之前;

- NF_INET_FORWARD:数据包在路由过程中;

- NF_INET_LOCAL_OUT:数据包从本地进程发出之前;

- NF_INET_POST_ROUTING:数据包即将离开网络接口时。

2、Tables: Netfilter 使用表(tables)来组织规则。主要有以下几种表:

- filter: 默认的包过滤表,主要用于控制数据包的接受和拒绝;

- nat:用于网络地址转换(NAT)。处理连接的源地址和目的地址转换;

- mangle:用于修改数据包的某些字段(例如,TTL);

- raw:用于配置数据包跟踪,以便在连接跟踪机制启用之前进行处理。

3、Chains: 每个表可以包含多个链(chains),每个链是一组规则的集合。Netfilter 处理数据包时,会按照链中定义的顺序检查每一条规则。

“链” 是表内按数据包流向组织的规则集合,每个链对应一个或多个钩子点。链分为两类:

- 内置链:netfilter 预定义的链,与钩子点直接绑定(如 filter 表的 INPUT、FORWARD、OUTPUT 链,分别对应 NF_IP_LOCAL_IN、NF_IP_FORWARD、NF_IP_LOCAL_OUT 钩子点);

- 自定义链:用户手动创建的链,需通过 “跳转(JUMP)” 规则关联到内置链,用于简化复杂规则管理(如将所有 HTTP 规则集中到自定义链 HTTP_CHAIN)。

Netfilter 工作流程

Netfilter 的工作流程大致如下:

1、数据包到达: 当网络数据包到达 Linux 系统的网络栈时,内核会通过网卡接收该数据包。

2、挂钩调用: 数据包根据其处理路径触发相应的 Netfilter hook。例如,如果数据包刚到达网络接口,则会触发 NF_INET_PRE_ROUTING 钩子。

3、规则匹配: Netfilter 会按照已配置的表和链中的规则对数据包进行匹配。每条规则通常包括以下几个部分:

- 匹配条件: 如源 IP、目标 IP、协议类型、端口号等。

- 动作: 规定如何处理匹配到的包,例如 ACCEPT(接受)、DROP(丢弃)、REJECT(拒绝)等。

4、执行动作: 根据匹配结果,Netfilter 执行对应的动作。如果没有匹配到任何规则,默认动作通常是 ACCEPT(在 filter 表的 INPUT 和 FORWARD 链中)。

5、数据包转发或发送: 在经过处理后,数据包会被转发到下一个网络层或直接发送出去。

数据包处理流程:

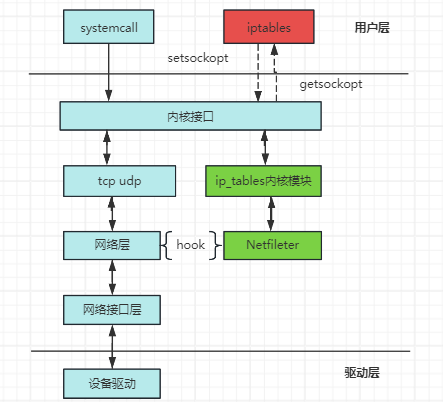

Netfilter 在内核中的位置:

上图很直观的反映了用户空间的 iptables 和内核空间的基于 Netfilter 的 ip_tables 模块之间的关系和其通讯方式,以及 Netfilter 在这其中所扮演的角色。

Netfilter 应用场景

Netfilter 是 Linux 网络功能的 “基石”,常见应用场景包括:

1、防火墙:通过 filter 表配置入站 / 出站 / 转发规则,阻挡恶意流量(如禁止特定 IP 访问、限制端口);

2、网络地址转换(NAT):

- SNAT:多台内网机器共享一个公网 IP 上网(如路由器的 “共享上网” 功能);

- DNAT:将公网 IP 的端口映射到内网机器(如内网服务器通过公网 IP 提供服务);

3、端口转发:将访问本机某端口的数据包转发到其他机器的端口(如将 80 端口转发到 8080 端口);

4、流量整形 / 标记:通过 mangle 表修改数据包的 TTL、TOS 字段,或给数据包打 “标记”,用于后续 QoS(服务质量)控制;

5、入侵检测 / 防御(IDS/IPS):第三方工具(如 Snort、Suricata)基于 netfilter 钩子点捕获数据包,进行恶意行为检测和拦截。

Netfilter 性能优势与注意事项

性能优势:

- 高效的内核实现:Netfilter 直接集成于 Linux 内核中,能够以极低的延迟处理数据包,避免了用户空间与内核空间之间频繁的上下文切换。

- 灵活的钩子机制:通过预定义的钩子(如 NF_INET_PRE_ROUTING, NF_INET_LOCAL_IN 等),Netfilter 能够在数据包通过不同阶段时进行处理,这种灵活性使得它能够根据具体需求优化处理流程。

- 连接跟踪功能:Netfilter 的连接跟踪功能允许对流量进行状态检查,可以有效地管理和优化基于状态的防火墙规则,从而提高性能。

- 扩展性和模块化:Netfilter 支持加载可选模块(如 xtables 扩展),可以根据实际需要增加或删除功能,而不会影响核心性能。这种模块化设计允许针对特定应用场景进行优化。

- 支持大规模并发:Netfilter 能够处理高并发的网络流量,特别是在多核处理器系统中,可以充分利用并行处理能力,提高数据包处理能力。

- 硬件加速支持:一些网络设备支持硬件加速的 Netfilter 功能,进一步提升数据包处理效率。

注意事项:

- 复杂规则可能导致性能下降:定义过于复杂或数量庞大的防火墙规则会导致匹配过程变慢,影响整体性能。因此,建议定期审核和优化规则集,简化不必要的规则。

- 优先级设置:在注册 Netfilter 钩子时,合理设置优先级非常重要。优先级设置不当可能导致某些规则被忽略或未按预期执行,影响安全策略的有效性。

- 连接跟踪开销:虽然连接跟踪对于状态管理很有帮助,但它也会引入内存和计算开销。在高吞吐量环境中,过多的连接跟踪条目可能占用大量内存,导致性能下降。因此,应确保适当配置连接跟踪的超时和限制。

- 调试和监控:在使用 Netfilter 时,及时的调试和监控是必要的。使用工具(如 tcpdump 和 iptables 的日志功能)来监控流量和规则的匹配情况,以便及时发现潜在问题。

- 与其他网络功能的兼容性:Netfilter 与其他网络功能(如 QoS、路由、VPN 等)的集成可能会引入复杂性,需仔细测试以确保各功能间不会相互干扰,导致性能瓶颈。

结语

Linux netfilter 是 Linux 系统内核中的网络数据包处理框架,他通过在网络数据包的途径路线上定义一系列钩子点,和处理函数,当数据包触发提前定义好的规则时,就会调用这些处理函数来处理数据包。以此来实现,防火墙,网络地址转换(NAT),端口转发等功能。

以上关于Linux Netfilter 详解:从架构到应用场景全解析的文章就介绍到这了,更多相关内容请搜索码云笔记以前的文章或继续浏览下面的相关文章,希望大家以后多多支持码云笔记。

如若内容造成侵权/违法违规/事实不符,请将相关资料发送至 admin@mybj123.com 进行投诉反馈,一经查实,立即处理!

重要:如软件存在付费、会员、充值等,均属软件开发者或所属公司行为,与本站无关,网友需自行判断

码云笔记 » Linux Netfilter 详解:从架构到应用场景全解析

微信

微信 支付宝

支付宝